Záhadný vojenský virus už nakazil jadernou elektrárnu i ISS

Matrix, The Matrix

Stuxnet je zřejmě nejdokonalejší počítačový virus světa. Jenže se ukazuje, že je až příliš kvalitní…

Virus Stuxnet s nejvyšší pravděpodobností vznikl v amerických a izraelských počítačových laboratořích (jiné zdroje ale míří třeba i na Francii nebo Čínu). Ani jedna ze zemí sice nepřiznala zodpovědnost za jeho vznik, ale naznačuje tomu poměrně hodně indicií. Jeho hlavním účelem bylo napadnout íránské jaderné zařízení Natanz. To se mu podařilo mnohem snadněji, než jeho tvůrci tušili.

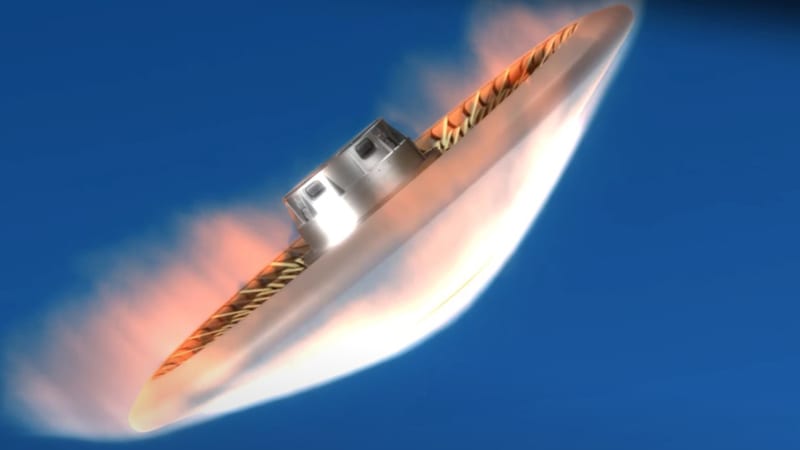

Využil drobných nedostatků v systému Windows a zaútočil na průmyslová rozhraní od firmy Siemens. Virus nejen vyzvídal, co tyto systémy právě dělají, ale také je dokázal vypnout. A – teď dávejte pozor – dokonce je dokázal ovládat.

Stuxnet byl vůbec prvním počítačovým virem, který něco podobného svedl. Už když poprvé experti upozornili, co všechno virus dokáže, ozvaly se první hlasy, že by to mohlo být nebezpečné, zejména, kdyby se Stuxnet vymknul kontrole.

Poslechněte si řeč počítačového experta Ralpha Langnera o Stuxnetu:

Na všechny ty počítačové apokalypsy jsme ze sci-fi knih a filmů už zvyklí – a možná nás už od doby Matrixu i omrzely. Ale tohle je realita, svět, ve kterém žijeme. Protože to, před čím údajně paranoidní experti varovali, se stalo realitou: Stuxnet se rozšířil po webu, a to i do míst, kde by nejspíš vůbec neměl co dělat. Konkrétně do ruské atomové elektrárny a dokonce i mimo Zemi – na mezinárodní vesmírnou stanici ISS.

Když si uvědomíme, že tento virus je schopen ovládat strojní zařízení, opravdu z toho jde krapet mráz po zádech. O to víc, když před tímto rizikem varoval nedávno i jeden z nejlepších expertů na viry a antiviry, podnikatel Eugen Kaspersky. Na toto téma promluvil minulý týden v australské Canbeře.

Podívejte se na jeho vystoupení:

Jak se virus dostal do nejmenované ruské atomové elektrárny, není jisté; ale na ISS se pak nakopíroval u USB disku (neboli flešky), kterou si jeden ruský astronaut přivezl nahoru. S velkou pravděpodobností se ale i do elektrárny dostal na disku, její systém totiž není připojený k internetu…

Podle Kasperského už Stuxnet není pod kontrolou toho, kdo ho vytvořil – dělá si, co chce, respektive kopíruje se dál a dál plní nějak pozměněný původní úkol. Ale svého stvořitele už rozhodně neposlouchá. Ano, zní to jako vědecko-fantastický film, anebo nějaký starověký mýtus o vzpouře proti Stvořiteli, ale znovu opakujeme: tohle se děje právě teď v opravdovém světě. „Tvůrci Stuxnetu se to teď může vrátit jako bumerang,“ podotkl Kaspersky.

Potomci Stuxnetu

Stuxnet má navíc už mnoho variací. Roku 2011 společnosti Symantec a McAfee informovaly, že objevily novou verzi viru podobnou Stuxnetu, označovanou jako DuQu nebo také Stuxnet 2.0. Hlavní rozdíl je v cílech útočníků. Ve srovnání se Stuxnetem není DuQu navržen za účelem sabotáže systémů řídících průmyslové procesy, ale především pro útoky na weby certifikačních autorit. Další cílem malwaru DuQu je špionáž – zejména krádeže duševního vlastnictví z informačních systémů průmyslových podniků.

Roku 2012 byla objevena další verze Stuxnetu, tentokrát nazvaná Flame. Ta je specializovaná na pronikání přes rozhraní USB – tedy nejen flashky, ale třeba také kabely, jimiž se propojují počítače s fotoaparáty nebo mobilními telefony.

Rozšíření Stuxnetu

Zástěrka pro mnohem větší plány?

Ještě děsivější hypotézu má německý expert na kyberterorismus Sandro Gaycken z Freie Universität Berlin. Ten v loňském článku pro deník Zeit tvrdí, že celá operace s íránským jaderným programem byla jen zástěrkou. Stuxnet se totiž během té doby rozšířil do nejméně 100 000 počítačů po celém světě, především těch v továrnách a jiných průmyslových podnicích.

Expert se domnívá, že toto použití Stuxnetu bylo jen testem, který měl ověřit, jak náročné je napadnout většinu průmyslových zařízení na planetě. Jde podle něj totiž o zbraň, kybernetickou zbraň úplně nové generace. Vylepšená varianta Stuxnetu by mohla snadno továrny v nepřátelských zemích vypnout anebo (a to je pravděpodobnější) poškodit.

Místo bombardování nepřátelských průmyslových podniků nebo útoku pěchoty by stačilo jen vyslat virus – a jeho tvůrce teď zná zadní vrátka do cizích systémů. Nikdo totiž netuší, kolik dat už virus a jeho různé variace sesbíraly a komu je poslaly.

Na vojenský původ viru ukazuje podle Gayckena více náznaků: jednak jeho složitost a také to, jak útočil. Expert si myslí, že nebylo náhodou, na kolik zemí virus útočil: pravděpodobně proto, aby se otestovalo, jak univerzálně se virus chová ve zcela odlišném prostředí a při použití jiných antivirů…